什么是 SSH 暴力破解?

SSH 暴力破解是一种网络攻击方式,说白了就是网络上的那些坏蛋,专门用那种全自动的脚本程序,搁那儿不停的瞎猜你的服务器账号和密码。他就是想瞎猫碰上死耗子,一旦要是把密码给蒙对了,完了,你家服务器的控制权直接就变成他的了。

安全加固方法

建议加装:fail2ba,以下是部署方法!

1、登陆宝塔面板

在宝塔面板左边菜单栏点开“终端”:

2、安装 fail2ban

yum install -y fail2ban

3、配置 SSH 防护(全部复制)

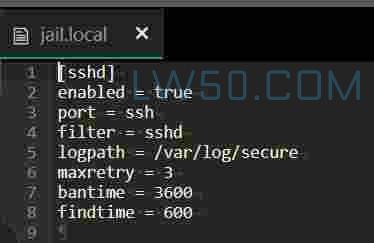

cat > /etc/fail2ban/jail.local << 'EOF'

[sshd]

enabled = true

port = ssh

filter = sshd

logpath = /var/log/secure

maxretry = 3

bantime = 3600

findtime = 600

EOF

参数解释:

监控

/var/log/secure日志文件;发现同一个 IP 在 600 秒(10分钟) 内失败 3 次;

自动用防火墙封锁该 IP 3600 秒(1小时);

这样攻击者尝试 3 次失败后就会被封,无法继续爆破。

4、启动并设置开机自启

systemctl enable --now fail2ban

提示:

查看运行状态

fail2ban-client status sshd

总结

fail2ban只推荐Nginx CentOS系统,理论上和宝塔的防火墙安全工具不冲突,因为工作原理不同,如果有冲突!

卸载fail2ban:

1、停止fail2ban

sudo systemctl stop fail2ban

2、禁止开机自启

sudo systemctl disable fail2ban

3、卸载fail2ban

sudo yum remove fail2ban

4、检查服务状态(应显示未找到)

sudo systemctl status fail2ban

如果卸载后 SSH 还是无法连接,可能是防火墙规则残留导致,重启一下防火墙就可以。

相关文章

END!!!

- 1、登陆宝塔面板

- 2、安装 fail2ban

- 3、配置 SSH 防护(全部复制)

- 4、启动并设置开机自启

- 提示:

发表评论